一、 Web应用安全测试核心方法

Web应用安全测试是识别和评估Web应用程序中潜在安全漏洞的关键过程,通常遵循以下系统化的方法步骤:

明确测试目标与范围: 测试开始前,必须清晰界定目标Web应用的具体信息,包括其名称、访问URL、当前版本。明确测试范围是覆盖整个应用,还是聚焦于特定的功能模块、业务流程或子域名。同时,需规划并确认测试的起止时间窗口,优先避开业务高峰时段,以最大限度减少对正常运营的潜在干扰。

信息收集与侦察: 此阶段旨在全面了解目标应用及其运行环境。通过Whois查询获取域名注册详情;进行DNS解析分析,掌握相关的DNS记录(如A, CNAME, MX等);确定服务器使用的IP地址范围及其地理位置信息;识别服务器类型(如Apache, Nginx, IIS)与具体版本;探测操作系统类型与版本;识别Web应用框架(如Spring, Django, Laravel, .NET)及其使用的第三方组件、库和中间件版本。这些信息对于后续精准定位潜在漏洞至关重要。

制定详尽的测试计划: 根据目标和收集的信息,制定周密的测试方案。确定采用的测试方法:黑盒测试(模拟外部攻击者视角,无内部知识)、白盒测试(基于源代码和架构设计进行深入分析)或灰盒测试(结合部分内部信息)。选择适用的自动化扫描工具(如后述)和手动测试技术。规划具体的测试流程步骤,评估测试活动本身可能带来的风险(如服务中断、数据意外修改),并预先制定相应的风险控制与缓解措施。

漏洞发现与初步验证: 运用自动化安全扫描工具进行广泛漏洞探测。常用工具包括:

Nmap: 网络发现与端口扫描。

Nikto: Web服务器配置缺陷与常见漏洞扫描。

OWASP ZAP (Zed Attack Proxy) / Burp Suite: 功能强大的Web代理,用于拦截、修改HTTP/S请求,自动化及手动漏洞扫描(如SQL注入、XSS检测)。

Nessus, OpenVAS: 综合性漏洞扫描器,覆盖服务器、应用层漏洞。

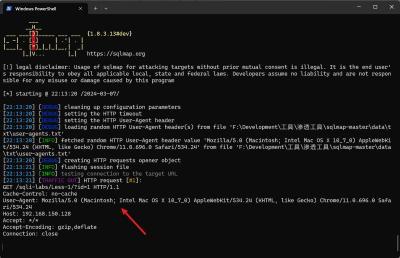

SQLMap: 专注于自动化检测和利用SQL注入漏洞。

自动化扫描的结果必须经过手动测试验证。测试人员需模拟攻击者行为,尝试复现漏洞,确认其真实存在性、可利用性及具体表现,排除误报。

漏洞利用与深度分析 (可选但推荐): 对于已验证的关键漏洞,在获得明确授权且风险可控的前提下,可进行深入的利用尝试。这包括分析漏洞的详细触发条件和利用路径,利用技术(如构造特定的SQL注入语句、XSS payload、CSRF攻击请求)尝试实际利用漏洞,目标可能包括获取未授权数据访问、执行系统命令、尝试进行权限提升(例如从普通用户提升至管理员权限)。此步骤能更真实地评估漏洞的实际危害程度。

撰写综合测试报告: 测试完成后,系统性地整理所有发现的安全问题。报告应清晰描述每个漏洞的技术细节、触发条件、复现步骤。对漏洞进行风险评估,分析其严重性等级(通常基于CVSS评分标准)、可利用性(攻击难度)以及可能造成的业务影响(数据泄露、服务中断、声誉损失等)。最重要的是,针对每个发现的问题,提供具体、可操作的修复建议和改进措施,指导开发团队进行有效修补。报告应包含测试范围、方法、工具、时间、主要发现及整体安全状况总结。

二、 Web应用安全测试关键注意事项

进行Web应用安全测试时,必须严格遵守以下原则和注意事项,确保测试活动的合法性、安全性和有效性:

获取合法授权是前提: 绝对必须在开始任何测试活动前,获得目标Web应用所有者或管理方的明确、书面的合法授权(渗透测试授权书)。 未经授权的安全测试行为在法律上等同于黑客攻击(非法入侵计算机系统),测试者及委托方将面临严重的法律风险和后果(包括刑事责任)。授权书应清晰界定测试范围、方法、时间以及允许进行的操作深度(如是否允许利用漏洞)。

严格保护数据安全与隐私: 在整个测试过程中,必须采取一切必要措施保护目标系统的数据安全和用户隐私。避免访问、下载、泄露任何真实的敏感数据(如用户个人信息、密码、支付信息、商业机密)。测试应尽量使用测试账号和模拟数据。禁止进行可能导致数据丢失或损坏的操作(如未经授权的删除、修改),除非在授权书中明确允许且制定了完善的备份和恢复预案。

遵循行业规范与最佳实践: 测试活动应严格遵循公认的行业安全标准和最佳实践进行,例如OWASP (Open Web Application Security Project) 发布的测试指南(如OWASP Web Security Testing Guide - WSTG)、PTES (Penetration Testing Execution Standard) 渗透测试执行标准等。这有助于确保测试的全面性、准确性和有效性。同时,测试操作应尽可能减少对目标系统性能和可用性的影响(如控制扫描频率、避免DoS测试除非授权)。

三、 关于测评机构出具安全测试报告的能力说明

具备专业能力和资质的软件测评机构(例如一航软件测评这类独立第三方机构或专业测试公司)能够为客户提供专业的Web应用安全测试服务,并出具相应的安全测试报告。

能力依据: 这类机构通常拥有经验丰富的安全测试工程师团队,精通上述测试方法和工具。他们深刻理解Web应用的常见漏洞(OWASP Top 10等)及其利用和防御技术。更重要的是,他们熟悉安全测试的法律法规要求和道德规范。

报告价值: 其出具的正式安全测试报告会详细记录测试过程、发现的安全漏洞(附证据)、风险评估结果以及具体的修复建议。这种报告是证明应用安全状况、满足合规性要求(如等保测评、行业监管)、进行项目验收或提升自身安全防护水平的重要依据。

独立性优势: 选择独立第三方测评机构进行安全测试,其报告通常被认为具有更高的客观性和公信力,避免了开发方内部测试可能存在的利益冲突。

400-607-0568

400-607-0568