自2018年曝光出Intel、ARM、AMD 等主流芯片的 Meltdown(熔断)与Spectre(幽灵)两大CPU重大安全漏洞后,芯片巨头Intel遭受了重创。

此次事故波及范围极广,从服务器、云计算机服务器、PC端,到智能设备均受到一定影响。虽然各大设备厂商随即发布了修复程序,但因芯片漏洞带来的损失也给用户敲响了警钟!我们在无限制追求芯片性能的同时也需要思考一个问题:性能和安全性,到底哪个更重要?

在最近的Black Hat Asia 2019安全会议上,来自Positive Technologies 的安全研究人员马克西姆·戈里亚奇(Maxim Goryachy)和马克·埃尔莫洛夫(Mark Ermolov)揭示了英特尔芯片组中存在以前未知且未记录的特性。还解释了一个被称为内部信号架构可视化(VISA)的秘密芯片zilla系统是如何让人们在不使用任何特殊设备的情况下,实时捕捉单个信号的流量和芯片内部架构的快照,从而窥探其CPU芯片组的隐藏工作和机制的。并称,这是现代英特尔芯片组中的一个新实用程序,有助于生产线上的测试和调试。

VISA是什么?

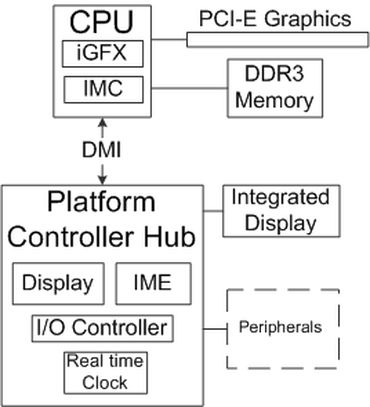

VISA是英特尔开发的一组隐藏、非公开或部分公开文档化的接口之一,称为跟踪集线器(Trace Hub)。其工程师可以看到数据如何在芯片中移动,并帮助调试处理器和其他硬件组件之间的信息流。具体来说,平台路径控制器将中央处理器内核连接到外围设备和其他输入输出硬件的外部世界,拥有跟踪集线器和VISA。

VISA是现代英特尔处理器的平台路径控制器(PCH)芯片组的一部分,它像一个成熟的逻辑信号分析仪一样工作。

图源网络:侵删

根据两位研究人员的说法,VISA拦截从内部总线和外围设备(显示器、键盘和网络摄像头)发送到PCH的电子信号,然后送至主中央处理器。

VISA暴露了计算机的全部数据

对VISA功能的未授权访问将允许威胁行为者从计算机内存中截取数据,并创建在尽可能低的级别上工作的间谍软件。

尽管这种新技术极具侵入性,但人们对它知之甚少。Goryachy和Ermolov说,VISA的文件受到保密协议的约束,公众无法获得。

通常情况下,这种保密和安全默认的结合应该可以保护英特尔用户免受可能的攻击和滥用。

英特尔称VISA是安全的,但研究者并不这么认为

两位研究人员表示,他们发现了几种方法,可以让VISA激活并滥用它来嗅探通过中央处理器,甚至通过秘密的英特尔管理引擎(ME)的数据,该系统自Nehalem处理器和5系列芯片组发布以来一直位于PCH。

Goryachy和Ermolov坦言,他们的技术不需要对计算机主板进行硬件修改,也不需要特定的设备来执行。

最简单的方法是利用英特尔的英特尔-SA-00086安全建议中详述的漏洞来控制英特尔管理引擎,并以这种方式启用VISA。

英特尔发言人曾对ZDNet表示:“正如在黑帽亚洲所讨论的,英特尔签证问题依赖于物理访问和先前在2017年11月20日英特尔-SA-00086中解决的漏洞。”“已经应用这些缓解措施的客户可以免受已知媒介的影响。”

然而,在给ZDNet的一封电子邮件中,两位研究人员表示,英特尔-SA-00086修补程序是不够的。因为英特尔固件可能被降级为易受攻击的版本,攻击者可以接管英特尔微处理器,然后启用VISA。

此外,研究人员表示,还有三种方法可以让英特尔VISA不依赖于这些漏洞,这些方法将在黑帽组织者未来几天发布两人的演示幻灯片时公开。

两位研究人员在电子邮件中告诉ZDNet:“这些漏洞只是启用英特尔VISA的一种方式。在我们的谈话中,我们给出了完成这项任务的其他几种方式。”“正如我们反复说过的,这些修复都是假的,它们什么都不做,因为数字签名的固件可以降级到任何以前的版本。”

正如Ermolov所说,VISA并不是英特尔芯片组中的一个漏洞,而是一个有用的特性可能被滥用并对用户不利的另一种方式。所以VISA被滥用的可能性很低。这是因为,如果有人想利用Intel-SA-00086漏洞来接管英特尔微处理器,那么他们很可能会使用该组件来实施攻击,而不是依赖VISA。然而,这项研究强调了英特尔芯片组中的另一个潜在攻击方向。

End

对此,针对这一具有风险的功能,网友于日前在 Hacker News上展开了激烈的讨论:

网友bo1024:对我来说最可怕的一句话是:英特尔没有公开披露英特尔VISA的存在,并且对此非常保密。

所以我所有的数据和我在电脑上做的一切信息每天都在被查看,没有人知道它是什么或者它做什么....

网友lima:这只是英特尔架构的一小部分。我们的数据还流经许多其他组件,这些组件同样没有文档记录。

你怎么看?

卓码软件测评是一家[ 具备CMA、CNAS双重资质 ]的专业做软件测试的第三方软件测试服务机构, 可根据您的需求提供各类软件测试服务,并出具合格有效的软件测试报告。点击→→可了解测试报价

部分文字、图片来自网络,如涉及侵权,请及时与我们联系,我们会在第一时间删除或处理侵权内容。负责人:曾菲 电话:4006070568

400-607-0568

400-607-0568